Cloudflare orjinal ziyaretçi ıp adresi

Eğer dnslerinizi cloudflare üstüne taşıdıysanız ve kendi access loglarınız üstünde ziyaretçi ip adreslerini görmek istiyorsanız aşağıdaki gibi bir değişiklik yapmanız gerekiyor. Aksi taktirde ziyaretçi yerine cloudflare’in ip adreslerini access loglarda göreceksiniz.

nginx.conf veya virtualhost dosyasına aşağıdaki satırlar eklenir.

set_real_ip_from 103.21.244.0/22;

set_real_ip_from 103.22.200.0/22;

set_real_ip_from 103.31.4.0/22;

set_real_ip_from 104.16.0.0/12;

set_real_ip_from 108.162.192.0/18;

set_real_ip_from 131.0.72.0/22;

set_real_ip_from 141.101.64.0/18;

set_real_ip_from 162.158.0.0/15;

set_real_ip_from 172.64.0.0/13;

set_real_ip_from 173.245.48.0/20;

set_real_ip_from 188.114.96.0/20;

set_real_ip_from 190.93.240.0/20;

set_real_ip_from 197.234.240.0/22;

set_real_ip_from 198.41.128.0/17;

set_real_ip_from 2400:cb00::/32;

set_real_ip_from 2606:4700::/32;

set_real_ip_from 2803:f800::/32;

set_real_ip_from 2405:b500::/32;

set_real_ip_from 2405:8100::/32;

set_real_ip_from 2c0f:f248::/32;

set_real_ip_from 2a06:98c0::/29;

real_ip_header CF-Connecting-IP;

son olarak nginx reload edilir.

systemctl reload nginx

Daha fazlası için: https://support.cloudflare.com/hc/en-us/articles/200170786-Restoring-original-visitor-IPs-Logging-visitor-IP-addresses-with-mod-cloudflare-

Boyutu 2TB’den fazla olan diskleri yapılandırmak

parted /dev/sdd

mklabel gpt unit TB mkpart primary ext4 0% 100% quit

mkfs.ext4 /dev/sdd1

Putty ppk dosyasını OpenSSH formatına dönüştürmek

PuttyGen tarafından oluşturulan private key dosyasıdır. PPK = PuTTY Private Key diye adlandırılır. Linux ortamında çalişığım için ve putty kullanmak istemediğim için bazen bu ppk private key dosyalarını pem formatına çeviriyorum. Aşağidaki yönergeleri takip ederek ppk dosyasını pem uzantısına çevirebilirsiniz.

#Gerekli araç yüklenir.

apt-get install putty-tools

# private key oluşturulur

puttygen DigitalOcean.ppk -O private-openssh -o id_rsa_digital_ocean

# public key oluşturulur

puttygen DigitalOcean.ppk -O public-openssh -o id_rsa_digital_ocean.pub

# Son olarak izinler düzenlenir.

chmod 400 id_rsa_digital_ocean

Sevgiler.

9 adımda mysql root şifresi sıfırlama

1. systemctl stop mysql2. mysqld_safe --skip-grant-tables &3. mysql -uroot4. use mysql;5. UPDATE mysql.user SET Password=PASSWORD('yeni_sifre') WHERE User='root';6. FLUSH PRIVILEGES;7. exit;8. mysqladmin -u root -p shutdown9. systemctl start mysql

Bitti.

rsyslog ‘da bazı mesajları göz ardı etmek

Merhaba loglarda bazı istemediğimiz mesajları göz ardı etmek isteyebiliriz. Bunun için ~ sembölünü kullanabilirsiniz.

vim /etc/rsyslog.conf

#Her şeyi göz ardı etmek için

*.* ~

#Belirli bir mesajı göz ardı etmek için

# Log dosyası içinde !log_opts yer alıyorsa göz ardı et.

:msg, contains, "!log_opts" ~

# Örnek log

monitor check_nrpe: Error: (!log_opts) Could not complete SSL handshake

#Değişiklikler yapıldıktan sonra servis yeniden başlatılır.

systemctl restart rsyslog

Sevgiler.

Puppet6 Server/Agent Yapılandırılması

Bu dökümanda Puppet6 ‘da nasıl Server/Agent yapılandırılması yapılır onu öğreneceğiz. Umarım faydalı bir yazı olur.

Puppet Master ve Nodelar arasında iletişimi HTTPS üzerinden (SSL kullanarak) gerçekleştirir. Puppet nodeların doğrulama ve kimliklendirme işlemleri için bu yapıyı kullanır. Çalışma mantığı, nodelar ilk master sunucuya geldiğinde (ilk iletişimde) eğer istek güvenliyse master sunucu nodelar için sertifika oluşturur ve node sertifikayı alır ve master/node arasında iletişim başlamış olur.

#Kurulum Gereksinimleri

. Debian 10

. Puppet6 sunucu > puppetserver.domain.com > 192.168.1.230

. Puppet6 node1 > node1.domain.com > 192.168.1.231

. Puppet6 node2 > node2.domain.com > 192.168.1.232

#Bazı tanımlamaları aşağıdaki gibi çağıracağız.

Sunucu : Puppet Sunucu, Puppet Server, Puppet Master Sunucu, Master, Sunucu

İştemci : Puppet Node, Puppet Client, Node, Client, İstemci

#Tüm test ortamındaki linux makinalar için hosts dosyası düzenlemesi aşağıdaki gibi yapılır.

echo -e "192.168.1.230\tpuppetserver.domain.com\n192.168.1.231\tnode1.domain.com\n192.168.1.232\tnode2.domain.com" >> /etc/hostsNot : 8140. portunu güvenlik duvarından izin vermeyi unutmayın.

#Sunucu Kurulumu (Master)

wget https://apt.puppetlabs.com/puppet6-release-buster.deb && dpkg -i puppet6-release-buster.deb && apt-get updateapt-get install puppetserverpuppet.conf dosyası aşağıdaki gibi düzenlenir.

vim /etc/puppetlabs/puppet/puppet.conf[main]certname = puppetserver.domain.comserver = puppetserver.domain.comenvironment = productionruninterval = 1h[master]dns_alt_names = puppetserver.domain.comenvironment_timeout = unlimited

# puppetserver servisi yeniden başlatılır.

systemctl restart puppetserverPuppetserver JVM tabanlıdır. Ön tanımlı olarak java başlangıc ve maksimum hafıza ayarları 2Gb olarak ayarlanmıştır. Eğer ki sisteminiz 2Gb ‘dan küçük hafızaya sahipse aşağıdaki gibi hata alacaksınız.

Oct 16 10:35:54 puppetserver puppetserver[5399]: OpenJDK 64-Bit Server VM warning: INFO: os::commit_memory(0x0000000780000000, 2147483648, 0) failed; error='Not enough space' (errno=12)Oct 16 10:35:54 puppetserver puppetserver[5399]: #Oct 16 10:35:54 puppetserver puppetserver[5399]: # There is insufficient memory for the Java Runtime Environment to continue.Oct 16 10:35:54 puppetserver puppetserver[5399]: # Native memory allocation (mmap) failed to map 2147483648 bytes for committing reserved memory

apt-mirror ile local repository oluşturmak

Merhaba, birden fazla debian tabanlı sunucunuz varsa hepsinin paket güncellemesini veya paket yüklemelerini ayrı ayrı yapmak hem bant genişliğini yorar hem de hız açısından yavaş olur. Bunların önüne geçmek için çok basit olan ufak bir aracı yani apt-mirror ‘i kullanacağız. apt-mirror aracını Debian, Ubuntu ve diğer deb paketli sistemlerde kullanabilirsiniz.

Aşağıdaki örnekte Debian10, Debian9, Debian8 ve oldstable repository’si mevcuttur.

Repository’nin dizini /srv/ olarak yapılandırılmıştır. Kendinize göre değiştirmeyi unutmayın.

#Yükleme

apt-get install apt-mirror#Ayarlar

vim /etc/apt/mirror.conf############# config ###################set base_path /srv/#set mirror_path $base_path/mirrorset skel_path $base_path/skelset var_path $base_path/varset cleanscript $var_path/clean.shset limit_rate 2000k #16Mbps ile sınırlamaset nthreads 1# set defaultarch <running host architecture>set postmirror_script $var_path/postmirror.sh# set run_postmirror 0set _tilde 0############## end config ##############deb-amd64 http://ftp.tr.debian.org/debian oldstable main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian oldstable-updates main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian stretch main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian stretch-updates main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian jessie main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian jessie-updates main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian buster main contrib non-freedeb-amd64 http://ftp.tr.debian.org/debian buster-updates main contrib non-freeclean http://ftp.us.debian.org/debian

#Web sunucusu kurulumu

apt-get install nginxsed -i "s/\/usr\/share\/nginx\/html/\/srv\/mirror\/ftp.tr.debian.org\/;\nautoindex on/" /etc/nginx/conf.d/default.conf && systemctl restart nginx#El ile düzenlemek isterseniz

vim /etc/nginx/conf.d/default.confAşağıdaki satır

location / {root /usr/share/nginx/html;index index.html index.htm;}

Aşağıdaki satırla değiştirilir.

location / {root /srv/mirror/ftp.tr.debian.org/;autoindex on;index index.html index.htm;}

ve systemctl restart nginx komutu ile servis yeniden başlatılır.Crontab ile

6 saatte bir repositoryi güncelleyeceğiz.

echo "* */6 * * * /usr/bin/apt-mirror" >> /var/spool/cron/crontabs/rootSon olarak diğer sunucuların sources.list kaydı aşağıdaki gibi olacaktır.

deb http://192.168.1.200/debian/ buster mainSevgiler.

Clonezilla’yı Özelleştirme ve Otomatik Restore İşlemi

Merhaba,

Bu yazıda clonezilla’yi özelleştirmeyi ve clonezilla kurulu usb bellek üzerindeki clonu otomatik olarak nasıl restore edeceğimizi anlatmaya çalışacağım. Umarım faydalı bir yazı olur.

#Gereksinimler

1. Imajınızın boyutuna göre usb bellek. (32Gb flash bellek kullanacağım.)

2. Clonezilla, zip olarak indirilecek. (https://clonezilla.org/downloads/download.php?branch=stable)

3. Imaj dosyası. (Önceden almış olduğunuz clone)

#Kurulum adımları

1. Usb belleğin disk yapısı ayarlanır.

32Gb usb belleğin 1Gb’lık kısmını clonezilla için, geri kalan kısmını da imaj dosyası için ayırıyorum.

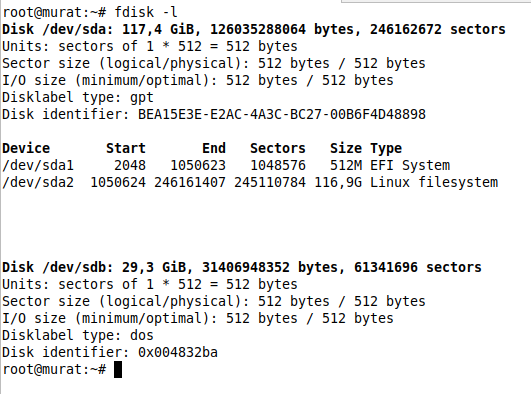

fdisk -l komutu ile mevcut partitionlara ve disklere bakılır. Aşağıdaki şekilde görüldüğü üzere /dev/sdb aygıtı bizim usb belleğimiz.

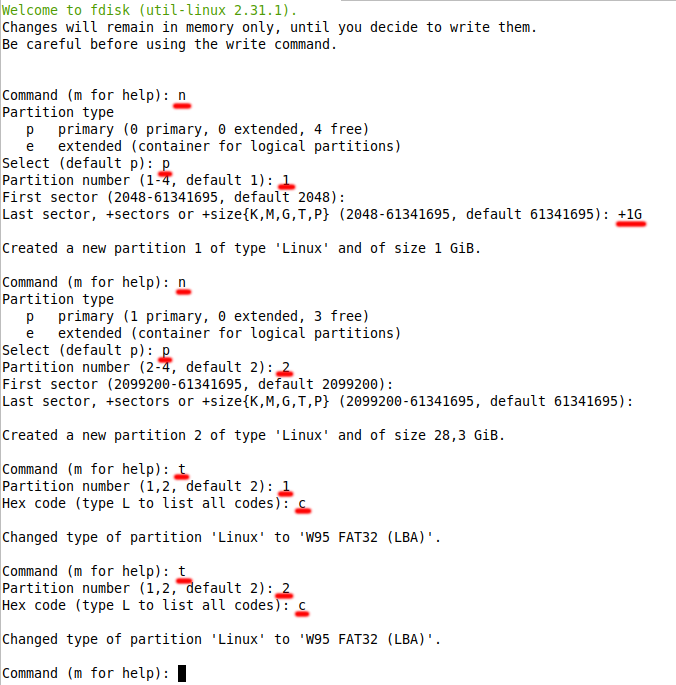

fdisk /dev/sdb komutu ile disk yapılandırılmasına geçebiliriz. Şekildeki gibi usb belleğin partition yapısını ayarlıyoruz.

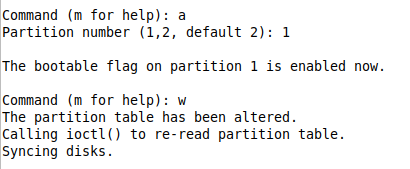

1Gb ‘lık yani /dev/sdb1 partitionunun Boot flag’i ekliyoruz. (clonezilla yüklenecek partition)

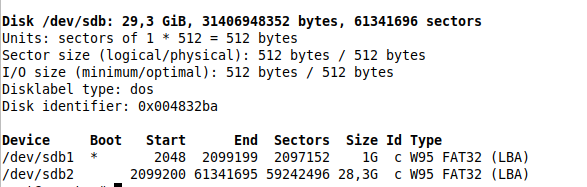

Son olarak fdisk -l çıktısı şekildeki gibi olacaktır.

Bölümleri biçimlendiriyoruz.

alsamixer ayarlarını kaydetmek

Merhaba, her reboot işleminden sonra alsamixer ayalarının değişmemesi için aşağıdaki komut çalıştırılıp ayar dosyası kaydedilir.

sudo alsactl store /var/lib/alsa/asound.state #ayar dosyası

Sevgiler.

[Bash] Özel Değişkenler

Bash kabuğunun içinde gömülü olarak gelen özel değişkenler aşağıdaki gibidir.

$$

Geçerli kabuğun pid numarasını verir.

root@debian:~# echo $$ 532

$!

Arka plana atılmış olan son komutun pid numarasını verir.

root@debian:~/test# mkdir test{1..9} &

[1] 799

root@debian:~/test# echo $!

799

$?

son çalıştırılan komutun exit status çıktısı.

ps -aux | grep sshd | grep -v grep | echo $?

sshd olduğu için çıktı 0 (sıfır) olacaktır. Eğer komutun çıktısı bir değer döndürmeseydi çıktı 1 olacaktı.

exit code 0 = success

exit code 1-255 = others

$#

Girilen argümanların toplam sayısını verir. root@debian:~/test# ./test.sh a b c d e f g h Girilen Toplam Arguman Sayisi: 8 #Script içeriği #!/bin/bash echo "Girilen Toplam Arguman Sayisi: $#"

$@

Girilen tüm argümanları listeler.

root@debian:~/test# ./test.sh a b c d e f g h Girilen Argumanlar: a b c d e f g h #Script içeriği #!/bin/bash echo "Girilen Argumanlar: $@"

$0

Geçerli scriptin dosya adı.

root@debian:~/test# vim test.sh root@debian:~/test# chmod +x test.sh root@debian:~/test# ./test.sh Script adi: ./test.sh #Script #!/bin/bash echo "Script adi: $0"

$1..9 veya $n

$1 > 1. argümanı verir. $2 > 2. argümanı verir. root@debian:~/test# ./test.sh a b c 1. arguman a 2. arguman b 3. arguman c #Script #!/bin/bash echo "1. arguman $1" echo "2. arguman $2" echo "3. arguman $3"

Sevgiler.